code-json

Filigrane à l’écran Version Entreprise

Screen DLP multiplateforme, protection anti-capture et filigrane invisible à usage forensicxSecuritas Filigrane à l’écran Version Entreprise est une solution avancée de sécurité d’écran et de protection anti-capture.

Elle insère des filigranes visibles et invisibles, bloque les outils de capture d’écran, prend en charge les environnements VDI et RemoteApp, et s’intègre aux Microsoft Sensitivity Labels ainsi qu’à Active Directory.

Elle aide les organisations à prévenir les fuites d’information via l’écran dans les environnements Windows, macOS, Linux et les environnements hybrides.

Utilisé depuis plus de cinq ans par plus de 350 000 utilisateurs dans le monde, xSecuritas Filigrane à l’écran Version Entreprise est déployé par des banques, des organismes gouvernementaux, des organisations de défense, des opérateurs télécom et de grandes entreprises exigeant une sécurité robuste et conforme aux normes internationales.

xSecuritas est certifié ISO 27001:2022 et SOC2 Type II, attestant que nos contrôles de sécurité, processus de développement et pratiques opérationnelles respectent les normes reconnues internationalement. Ces certifications offrent une assurance supplémentaire aux entreprises nécessitant une conformité stricte et une gestion sécurisée des informations sensibles.

À propos de xSecuritas Filigrane à l’écran

Filigrane adaptatif pour prévenir les fuites de données via l’écran

Filigrane de métadonnées personnalisable avec prise en charge étendue des attributs

Gestion des politiques basée sur le web avec intégration AD et déploiement flexible

Principales fonctionnalités du programme agent

Filigrane dynamique à l’écran

- Afficher ou masquer les filigranes en fonction de l’environnement, du type de réseau, de la localisation, de l’accessibilité ICMP, de la session distante/locale ou des politiques d’entreprise.

- Les filigranes peuvent être appliqués en permanence, de manière sélective ou uniquement lorsque des données sensibles sont consultées.

Filigranes avancés basés sur les métadonnées

- Prend en charge plus de 30 types de métadonnées pour le filigrane dynamique

- ID utilisateur, nom de l’ordinateur, adresse IP locale et distante, adresse MAC, date et heure

- Attributs Active Directory, étiquettes de sensibilité Microsoft (Classification des données MIP)

- Filigranes sous forme de texte, image et code QR

Modes d’affichage multiples du filigrane

- Affichage sur tous les écrans ou uniquement sur les écrans sélectionnés

- Filigrane au niveau du bureau (global)

- Filigrane au niveau de la fenêtre (par application)

- Liste d’autorisation/interdiction des applications et sites web (liste blanche/liste noire)

- « Afficher uniquement sur les applications/sites spécifiés » ou « Masquer uniquement sur les applications/sites spécifiés »

Prise en charge des environnements VDI / RemoteApp / virtuels

- Les filigranes fonctionnent même sans installer d’agent sur le PC client

- Prise en charge de Microsoft Remote Desktop / RemoteApp, Citrix XenDesktop / XenApp, VMware Horizon VDI & Apps, Dizzion Frame, et autres environnements basés sur VDI

Filigrane invisible (caché)

- Le filigrane invisible est intégré automatiquement dans les images capturées

- Non visible pour les utilisateurs

- Les administrateurs peuvent l’extraire à l’aide d’un outil dédié

Intégration des étiquettes de sensibilité Microsoft (MIP)

- Afficher ou masquer les filigranes en fonction des étiquettes MIP

- Appliquer la politique uniquement à des niveaux de sensibilité spécifiques

- Compatible avec Office 365, SharePoint Online et OneDrive

- Détection des étiquettes en temps réel sur Word/Excel/PowerPoint et les applications basées sur navigateur

Filigrane pour la visioconférence

- Applique des filigranes lors du partage d’écran ou de contenu

- Plates-formes prises en charge : Zoom, Microsoft Teams, Cisco WebEx

- Fonctionne lors du partage en plein écran, du partage de fenêtre et du partage de contenu

- Empêche les fuites d’écran pendant les réunions virtuelles

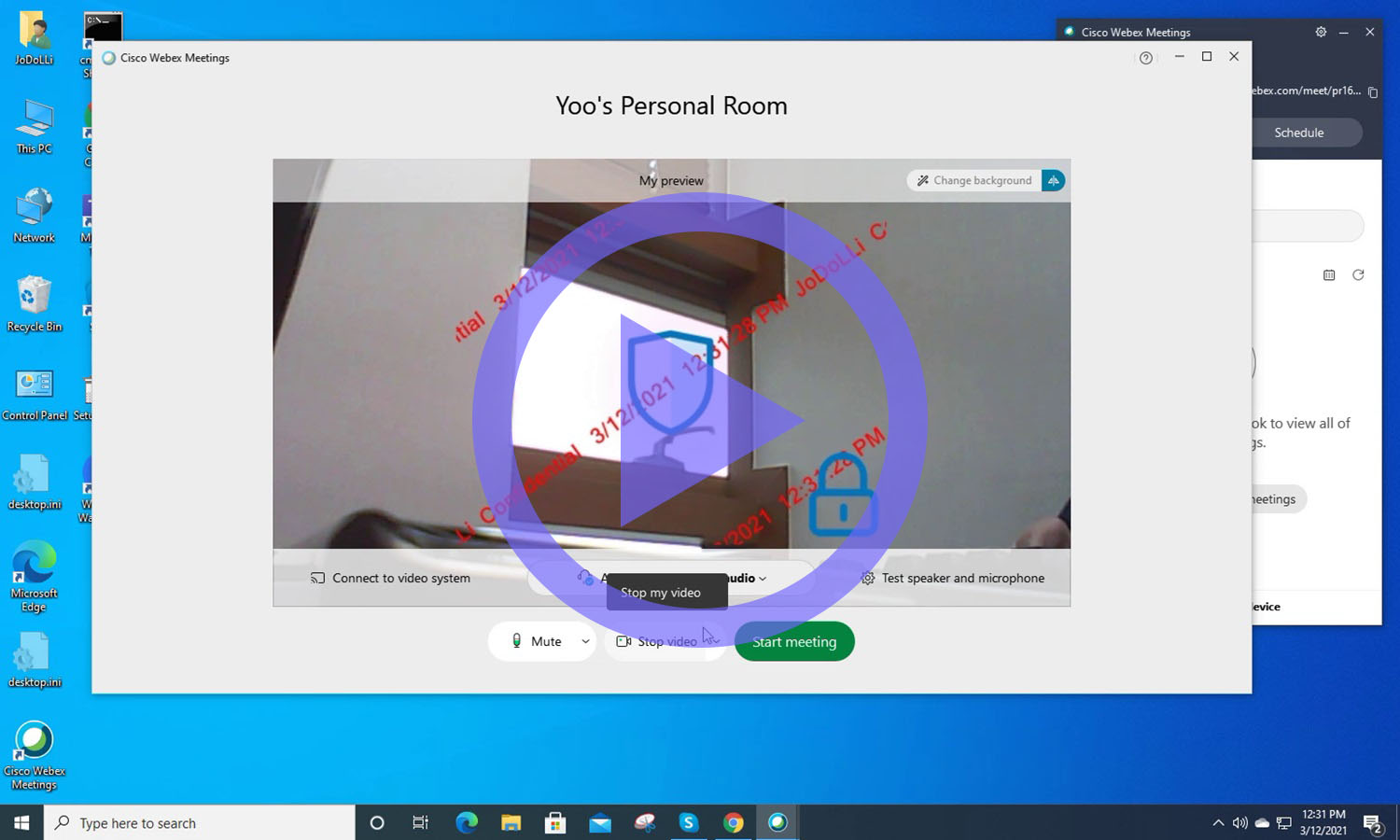

Filigrane pour webcam (module complémentaire)

- Applique un filigrane aux flux vidéo en direct de la webcam

- Affiche le filigrane texte/image souhaité directement sur le flux de la webcam

- Le filigrane apparaît à la fois sur l’écran vidéo de l’hôte et des participants

- Fournisseurs pris en charge : Zoom, Microsoft Teams, Cisco WebEx

- Même style et règles de métadonnées que le filigrane d’écran

- Fonctionne pendant les visioconférences

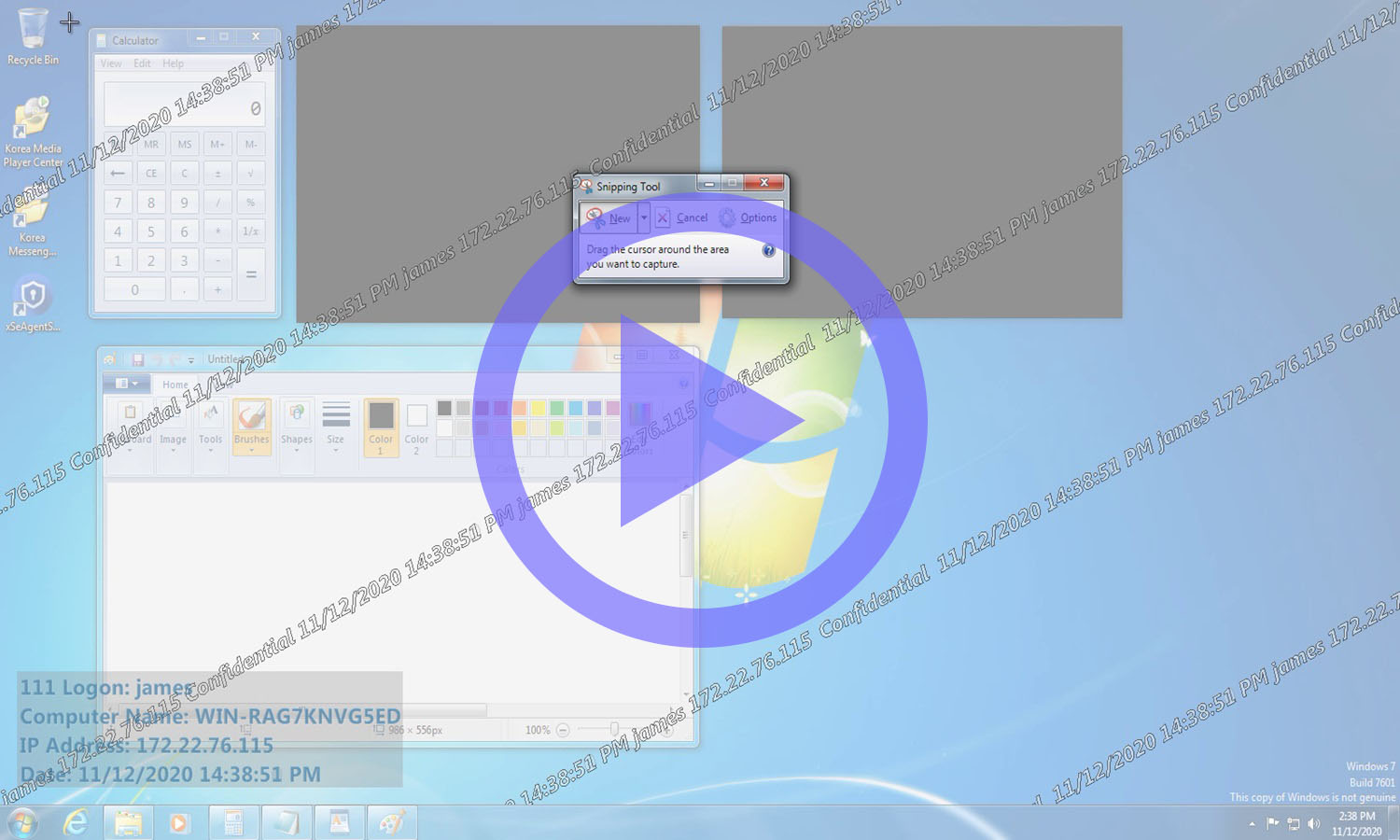

Blocage de la capture d’écran

- Bloque les outils de capture d’écran du système d’exploitation (Snipping Tool, PrintScreen, etc.)

- Bloque les applications de capture tierces

- Empêche la capture spécifique à une fenêtre

- Si une capture a lieu, l’image peut être sauvegardée sur un serveur ou envoyée par e-mail à l’administrateur

Contrôle des politiques basé sur l’environnement

- Comportement flexible du filigrane en fonction de :

- Réseau professionnel vs réseau domestique

- Liste d’autorisation/interdiction d’IP

- Accessibilité ICMP

Fonction de filigrane d’impression (module complémentaire)

- Ajoute des filigranes visibles aux documents imprimés

- Journal d’impression incluant l’utilisateur, le nom du document, le nombre de pages, l’imprimante, etc.

- Désactiver/autoriser l’impression en fonction de l’imprimante, du processus ou du type de document

- Blocage d’impression optionnel ou application forcée du filigrane

Auto-protection / Protection contre la manipulation

- L’agent ne peut pas être arrêté via le Gestionnaire des tâches ou des outils tiers

- Les fichiers ne peuvent pas être supprimés via l’Explorateur ou des outils tiers

- Empêche la désinstallation non autorisée (mot de passe administrateur requis)

- Démarrage automatique avec le système d’exploitation et ne peut pas être désactivé par les utilisateurs

- Mode caché optionnel (icône dans la barre d’état masquée)

Principales fonctionnalités du serveur de politiques

Gestion des politiques de filigrane pour entreprise avec déploiement flexible et contrôle d’accès avancé

- Cloud ou sur site (aucune connexion Internet requise pour le sur site)

- Créer, déployer et gérer les politiques de filigrane

- Contrôler les agents distants (quitter, désinstaller)

- Assigner des politiques par département (AD-OU), utilisateur, adresse IP, groupe AD ou domaine

- Prise en charge des politiques planifiées ou réservées

- Prévisualiser les filigranes avant déploiement

- Journalisation et rapports centralisés

- Compatible avec la connexion Microsoft Active Directory

- Prise en charge de l’authentification unique (SSO) basée sur SAML pour les fournisseurs d’identité d’entreprise

- Prise en charge de l’authentification à deux facteurs (2FA) pour renforcer la sécurité au niveau administrateur

Comment fonctionne xSecuritas Filigrane à l’écran Version Entreprise

Vue d’architecture (Agent ↔ Policy Server)

- Agent (Windows / macOS / Linux / VDI Host)

- Identifie les attributs du périphérique/de l’utilisateur (ID utilisateur, nom d’hôte, attributs AD, IP/sous-réseau, Microsoft Sensitivity Label, etc.)

- Génère la superposition de watermark en utilisant le GPU ou des couches de rendu au niveau du système d’exploitation

- Récupère la dernière stratégie à partir du Policy Server via un modèle de récupération sécurisé (modèle pull)

- Détecte les événements de capture d’écran, d’impression et d’accès à la webcam

- Chiffre et téléverse les événements de sécurité et les journaux forensiques vers le Policy Server

- Policy Server (Cloud ou On-Premise)

- Mappe les stratégies par OU AD, utilisateur, groupe, domaine ou adresse IP

- Gère les modèles de watermark, les règles de métadonnées et la logique dépendante de l’environnement

- Suit l’état des Agents et prend en charge l’arrêt/la désinstallation à distance

- Stocke les journaux, les données forensiques et les enregistrements d’audit dans un stockage centralisé

Flux de travail pour RemoteApp / XenApp / Horizon / Frame

- L’Agent est installé uniquement sur le serveur RemoteApp/XenApp, pas sur le PC de l’utilisateur.

- Lorsqu’un utilisateur ouvre Word/Excel/Navigateur dans la session RemoteApp, la superposition de watermark est rendue à l’intérieur de la fenêtre virtuelle.

- Les watermarks apparaissent de manière cohérente même si le poste de l’utilisateur n’a pas l’Agent installé.

- Le Policy Server assigne automatiquement des stratégies de watermark en fonction du domaine, de l’IP, de l’OU ou de l’identité de l’utilisateur.

- Les autorisations de capture d’écran sont évaluées en fonction des règles côté serveur et de la communication avec le client.

- Un watermark invisible est automatiquement intégré dans les images capturées, même dans les sessions RemoteApp.

Contrôles du Policy Server

- Lorsqu’un administrateur enregistre une stratégie, tous les Agents se mettent à jour automatiquement selon leur intervalle de polling

- Plusieurs stratégies peuvent être créées pour les départements, groupes, utilisateurs ou plages d’IP

- Les administrateurs peuvent terminer ou désinstaller les Agents à distance

- La surveillance en temps réel affiche l’état de connexion des Agents, les stratégies actives et les informations de version

- Les journaux d’événements (capture d’écran, impression, webcam) sont centralisés et consultables dans le Policy Server

Installation de l’Agent, mise à jour automatique et suppression à distance

- Mises à jour automatiques de l’Agent (Windows / macOS / Linux)

- Déploiement d’entreprise via SCCM / MDM

- Suppression à distance et désinstallation en masse

Logique de stratégie sensible à l’environnement

- Réseau d’entreprise vs réseau externe → le mode de watermark change automatiquement

- La disponibilité ICMP/Ping est utilisée pour détecter les conditions de bureau vs distant

- Les changements d’IP/sous-réseau déclenchent une réaffectation des stratégies ou des ajustements de texte/métadonnées

- Les changements de groupe de sécurité AD mettent à jour dynamiquement les stratégies de watermark correspondantes

- Le système différencie automatiquement Bureau à distance et Bureau local

Flux de travail sur PC local ou hôte VDI

- L’utilisateur installe l’Agent (ou il est lancé automatiquement sur un hôte VDI).

- L’Agent s’enregistre auprès du Policy Server et télécharge la stratégie qui lui est assignée.

- Chaque stratégie contient le texte d’affichage, la transparence, le motif de répétition, les options QR/image, les couleurs, la cartographie de position et les règles de Sensitivity Label.

- L’Agent analyse la résolution du système, la disposition multi-moniteurs et la mise à l’échelle DPI pour rendre le watermark aux coordonnées optimales.

- Si le réseau est interrompu, l’Agent continue de fonctionner avec la dernière stratégie mise en cache (mode de secours hors ligne).

- Les actions de capture d’écran (Win+Shift+S, PrtScn, Snipping Tool), les travaux d’impression ou les événements d’utilisation de la webcam sont détectés et journalisés.

- Les journaux sont envoyés au serveur immédiatement ou par lots planifiés, selon la configuration.

- Les administrateurs peuvent consulter l’état du watermark, les connexions des périphériques et les événements de sécurité par utilisateur ou par machine.

Moteur de sécurité, de journalisation et de conformité

- Les événements de capture d’écran, d’impression et de webcam sont chiffrés localement avant la transmission

- Le serveur corrèle les événements avec l’identité AD, l’ID de session et les stratégies assignées

- Les administrateurs filtrent les journaux par heure, périphérique, application, processus et stratégie

- Le watermark forensique invisible intègre un code de corrélation unique dans les images capturées

- Même si une capture d’écran fuit vers l’extérieur, le serveur peut retrouver l’utilisateur et le périphérique exacts

Mode haute disponibilité et tolérance aux pannes

- Si l’Agent perd la connexion avec le serveur, les stratégies mises en cache restent actives

- Les watermarks continuent d’être affichés sans interruption

- Dès que le serveur redevient disponible, l’Agent se resynchronise automatiquement

- Les commandes de désinstallation/arrêt à distance sont mises en file d’attente et exécutées après reconnexion

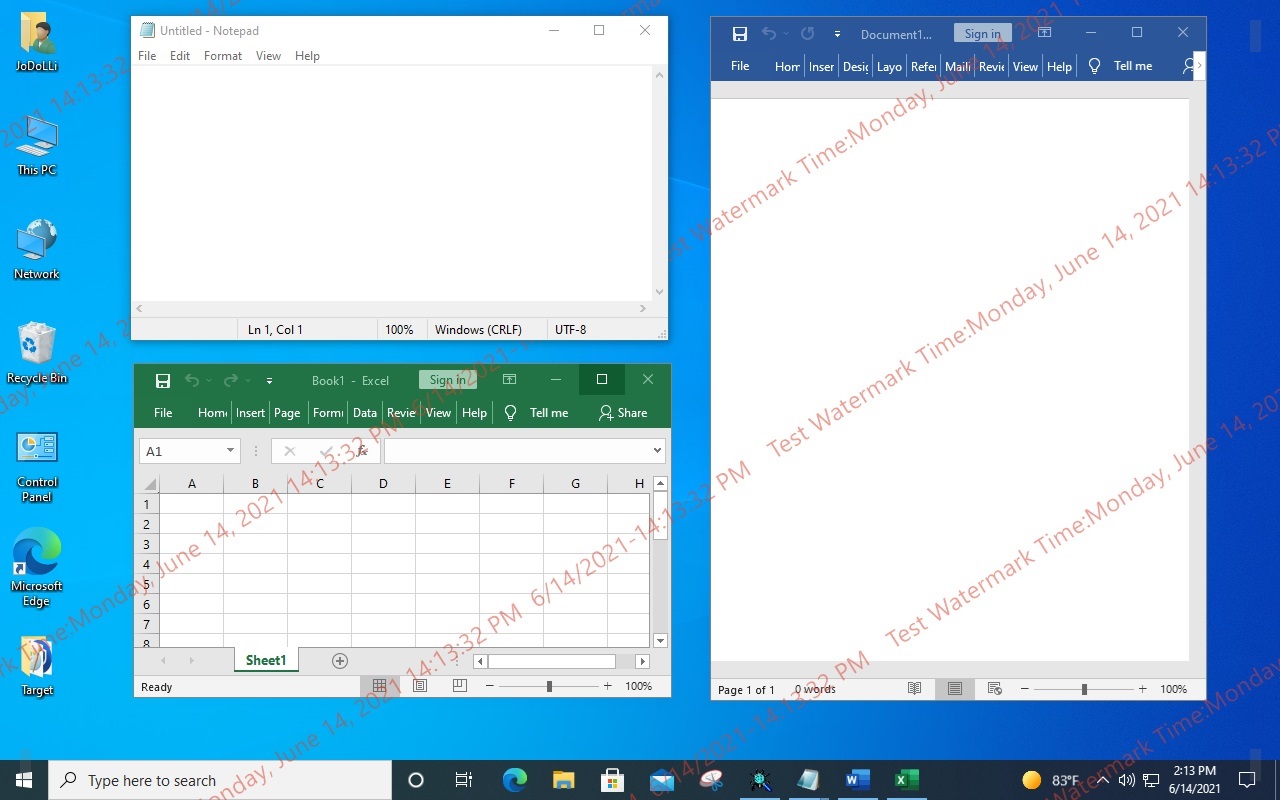

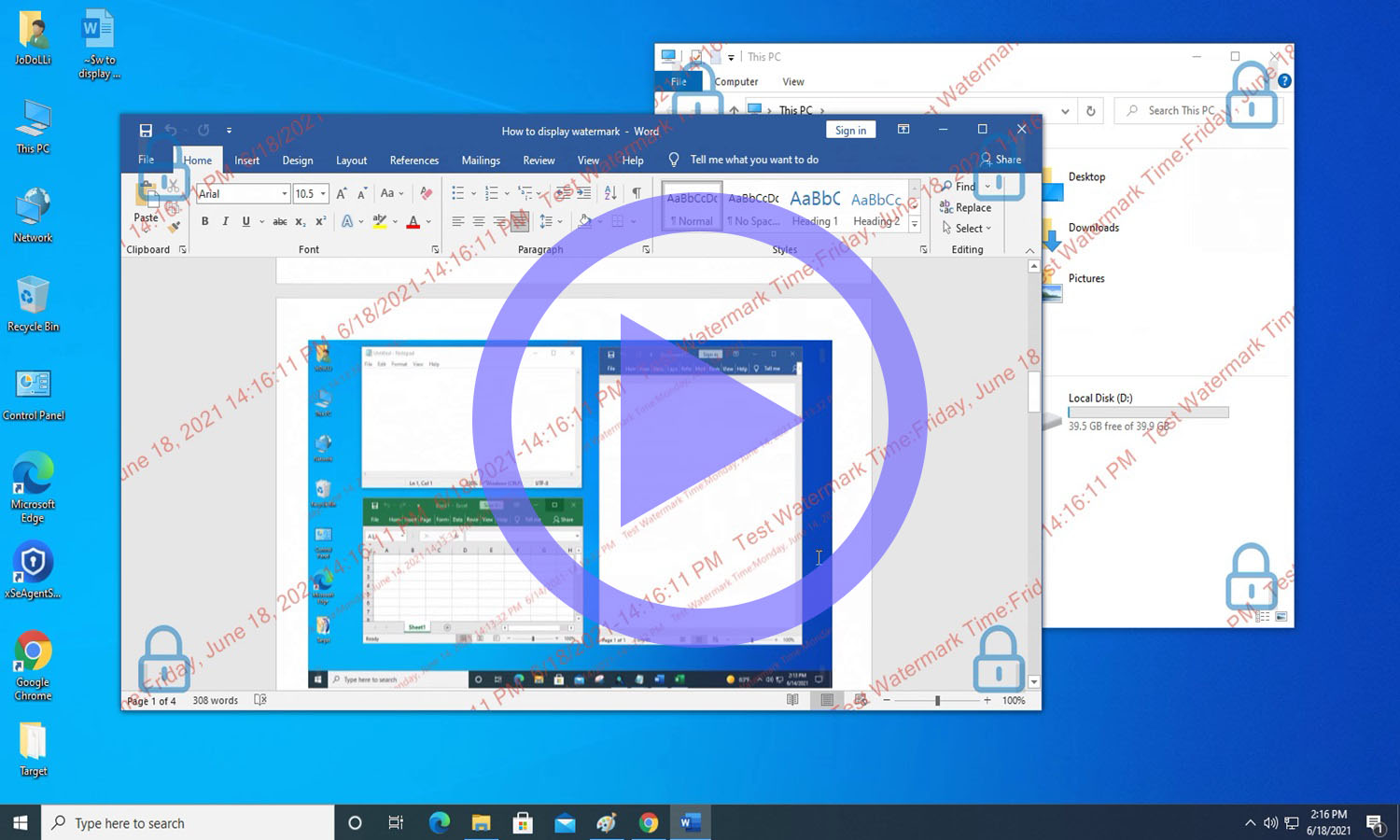

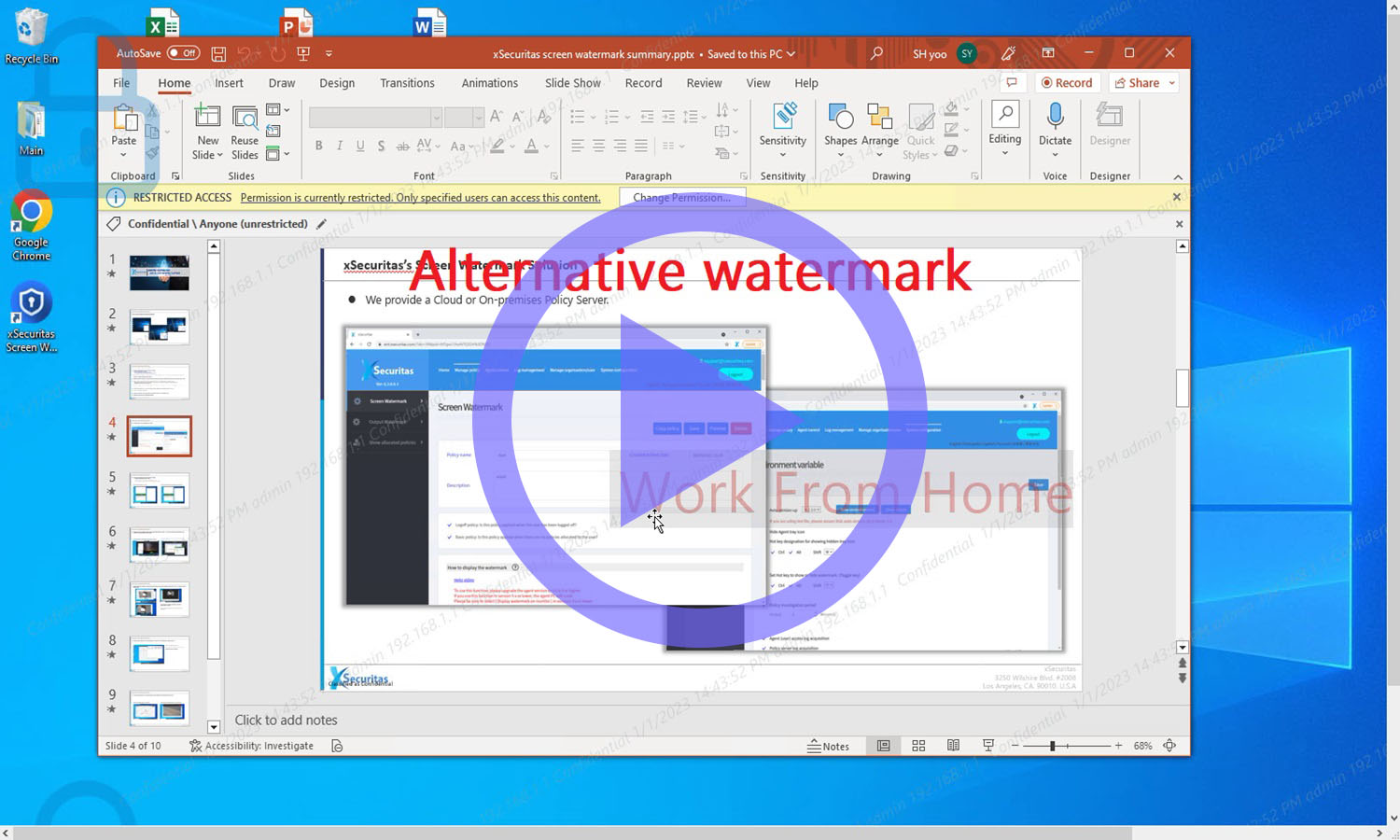

Vidéo de filigrane d’écran

xSecuritas Filigrane à l’écran prend en charge quatre méthodes flexibles pour afficher les filigranes :

- Les filigranes peuvent apparaître sur tous les écrans ou uniquement sur les écrans sélectionnés

- Afficher les filigranes sur le bureau et dans les fenêtres d’applications individuelles

- Afficher les filigranes uniquement sur des applications ou sites web spécifiques

- Masquer les filigranes uniquement pour certaines applications ou sites web désignés

- Ces options permettent aux organisations d’appliquer un filigrane précis en fonction de l’environnement

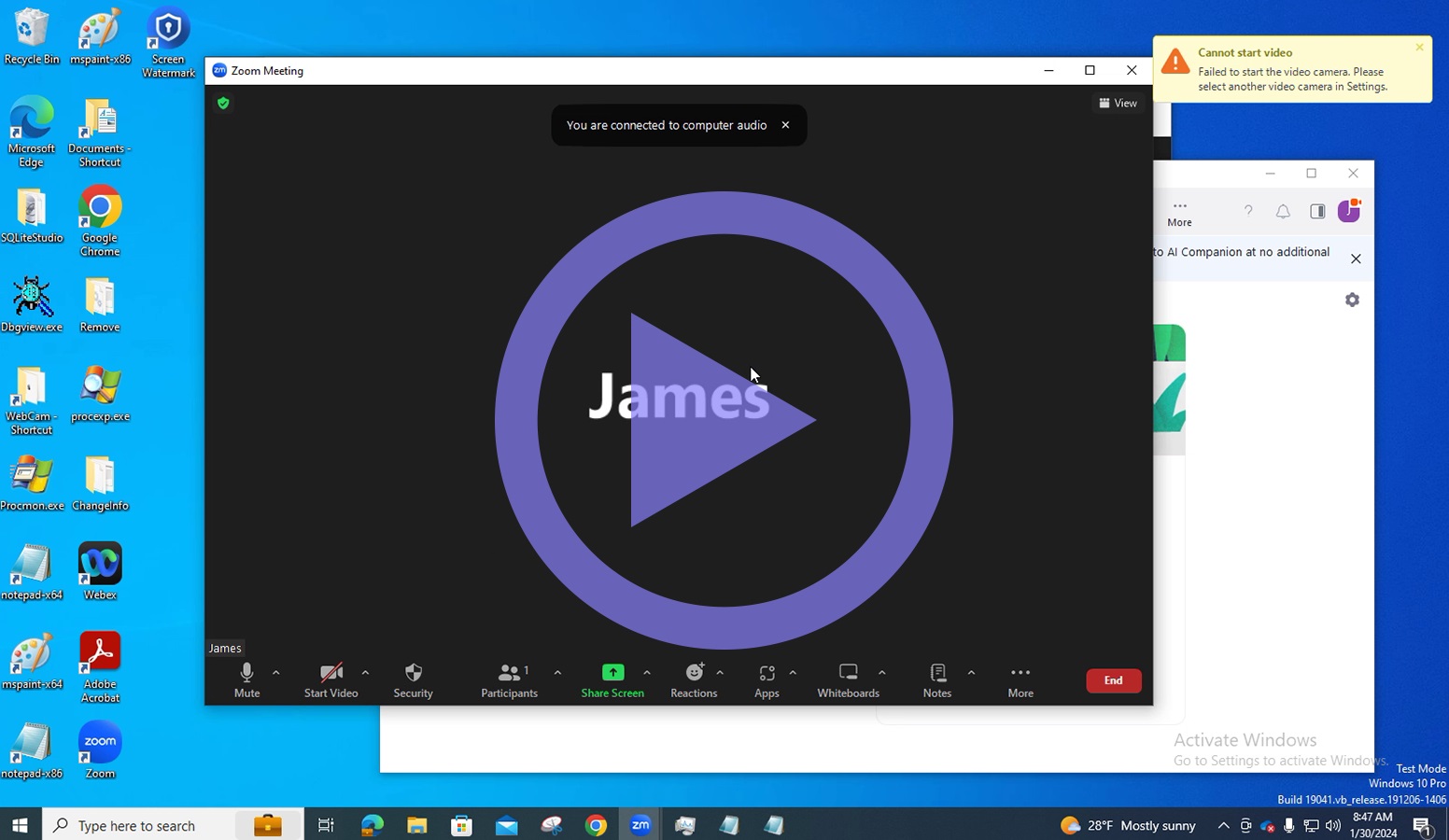

Filigrane de webcam pour visioconférence sécurisée

- Filigrane de webcam pour la visioconférence

- Ajoute un filigrane de webcam aux flux vidéo de l’hôte et des participants

- Le filigrane de la webcam utilise les mêmes règles de métadonnées et de style que le filigrane d’écran

- Compatible avec Zoom, Microsoft Teams et Cisco WebEx

- Idéal pour prévenir les fuites de données lors des réunions virtuelles

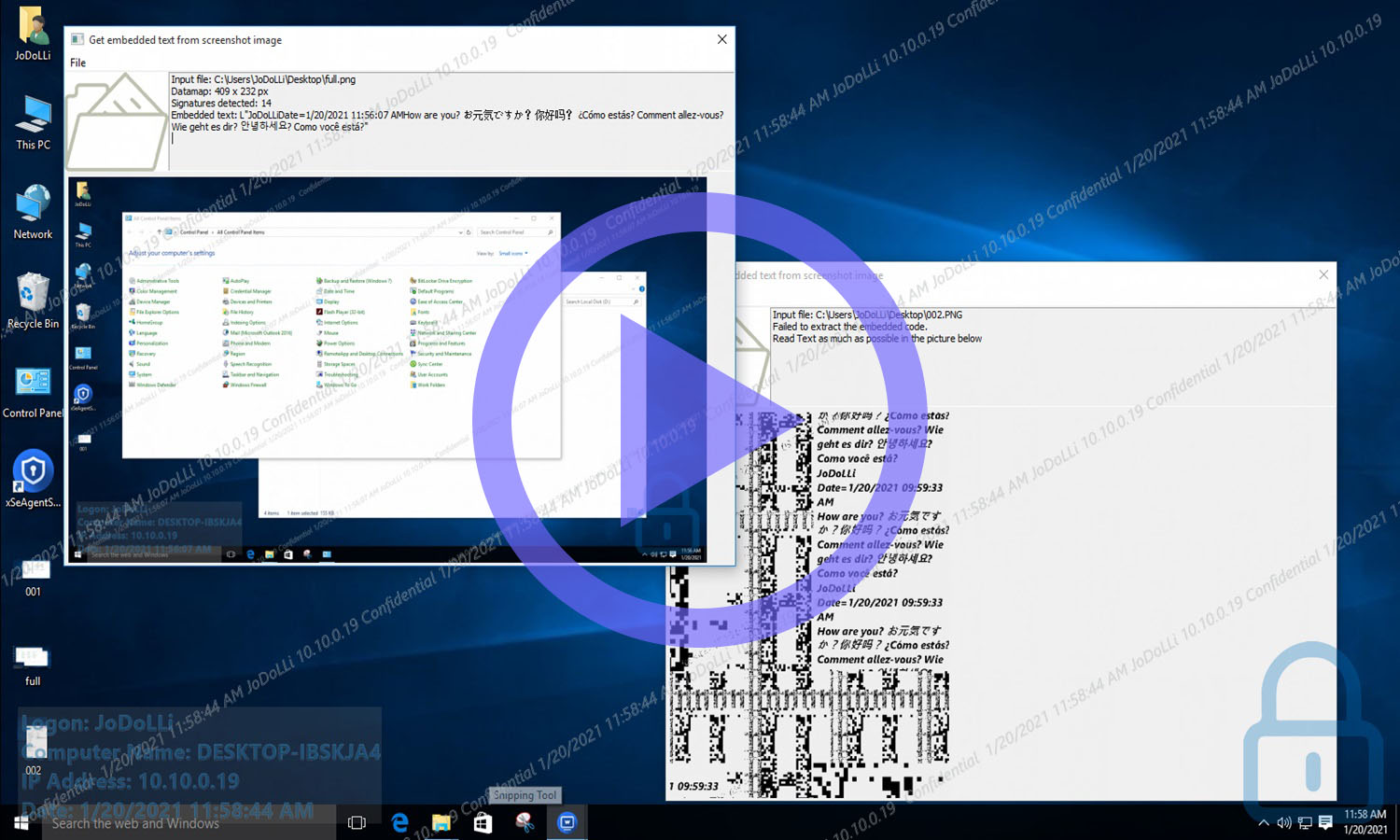

Filigranes invisibles et chiffrés pour le suivi judiciaire des captures d’écran

- Filigrane invisible (caché) dans les captures d’écran

- Lorsqu’un écran est capturé, un filigrane invisible et chiffré est automatiquement intégré

- Le filigrane n’est pas visible pour les utilisateurs, mais les administrateurs peuvent l’extraire à l’aide d’un outil dédié

- Les clés de chiffrement varient selon le client pour une sécurité renforcée

- Cela fournit un suivi judiciaire robuste pour la conformité

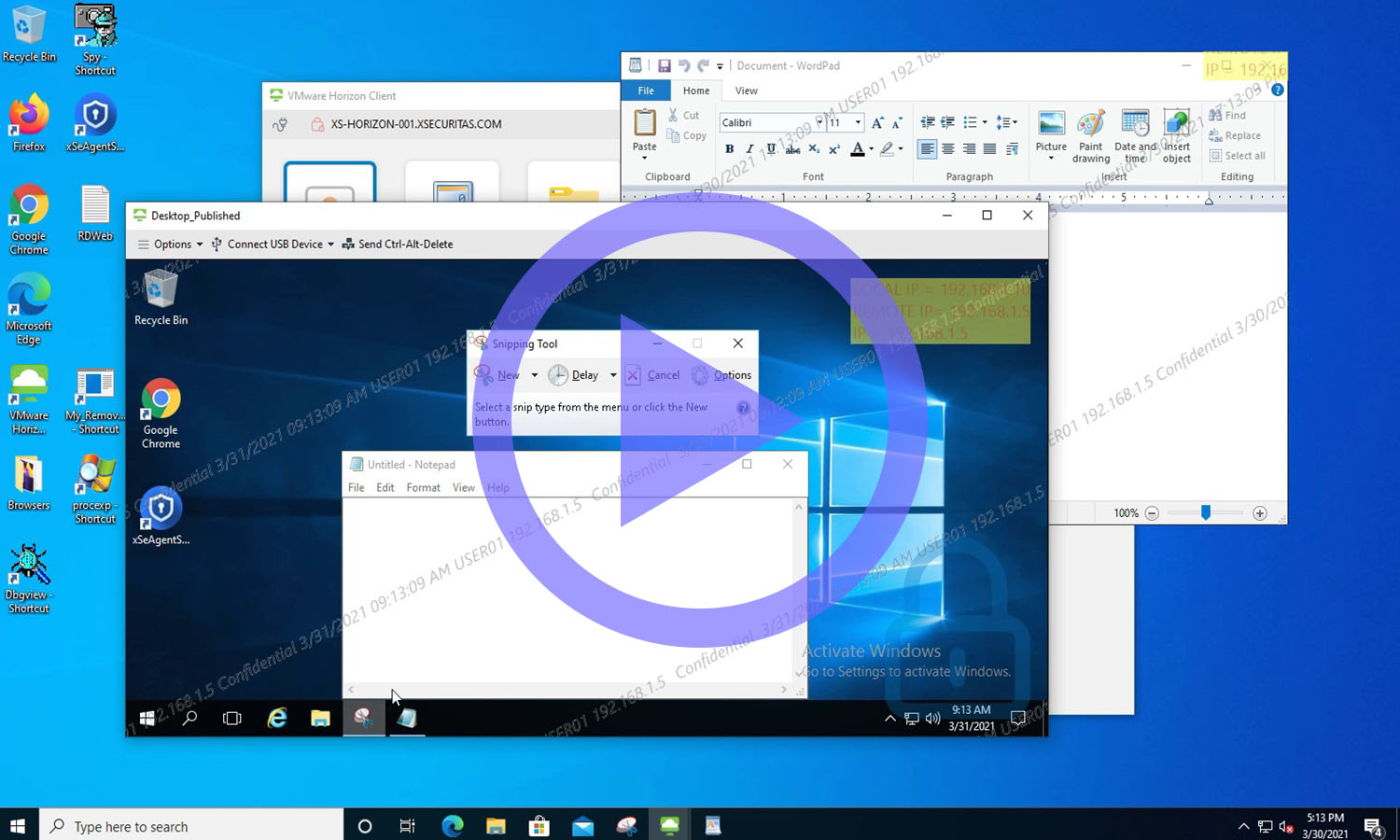

Filigrane conscient de l’environnement avec prise en charge VDI sans agent

- Comportement du filigrane basé sur l’environnement et prise en charge VDI

- Les filigranes peuvent apparaître uniquement dans des environnements spécifiques (par exemple, visible à domicile, caché au bureau)

- Prise en charge de RemoteApp, XenApp et Remote Desktop sans installer d’agent sur le PC client

- Idéal pour les environnements de travail hybrides

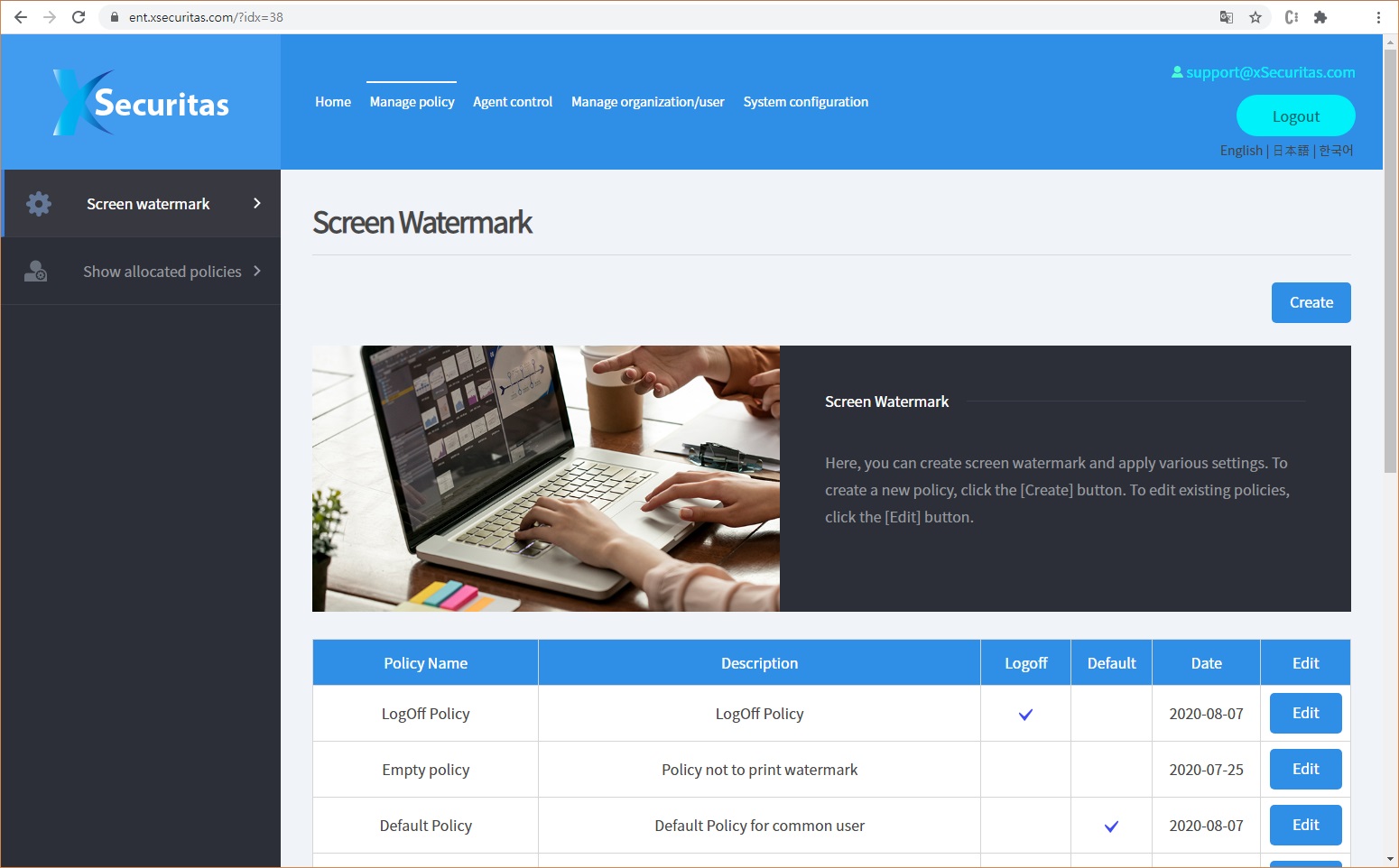

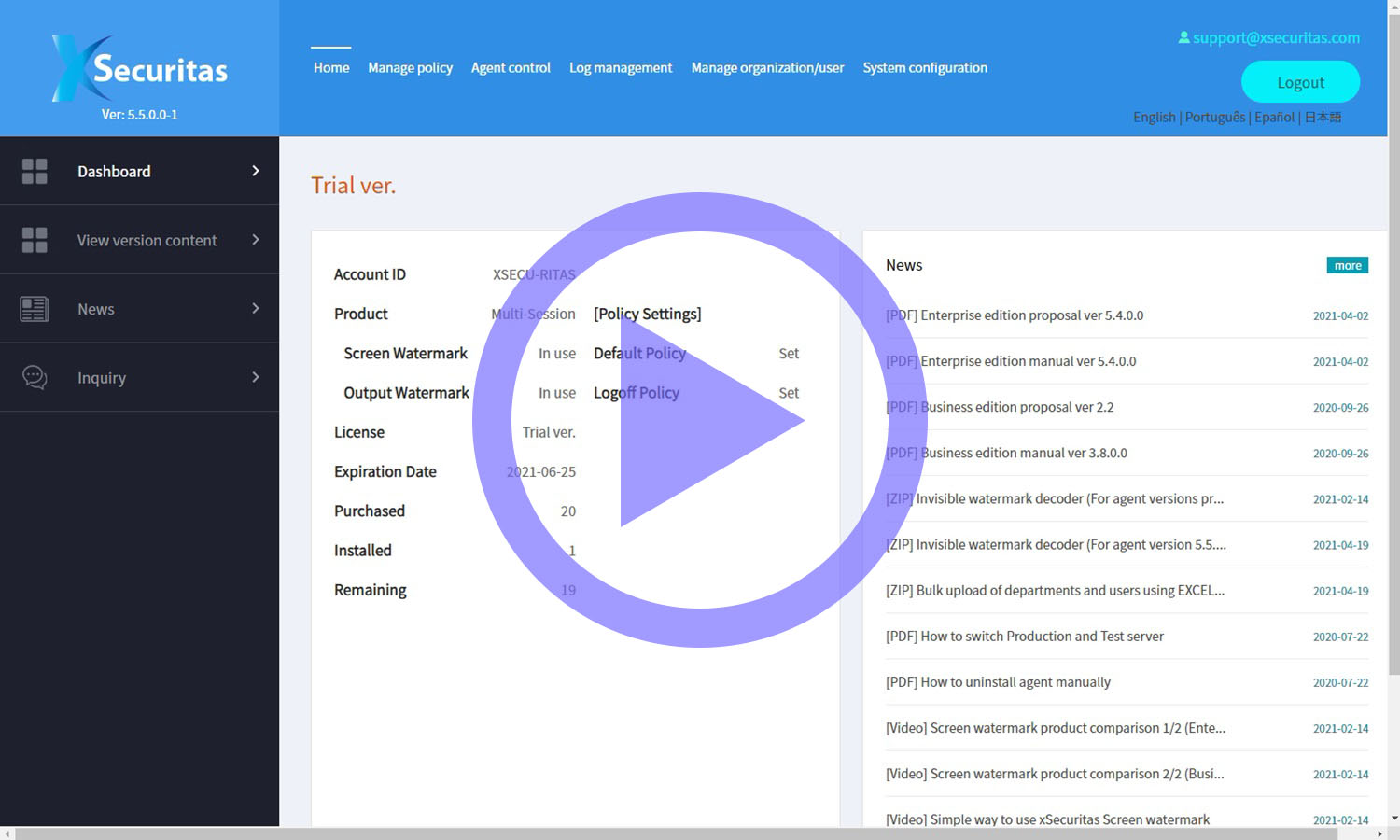

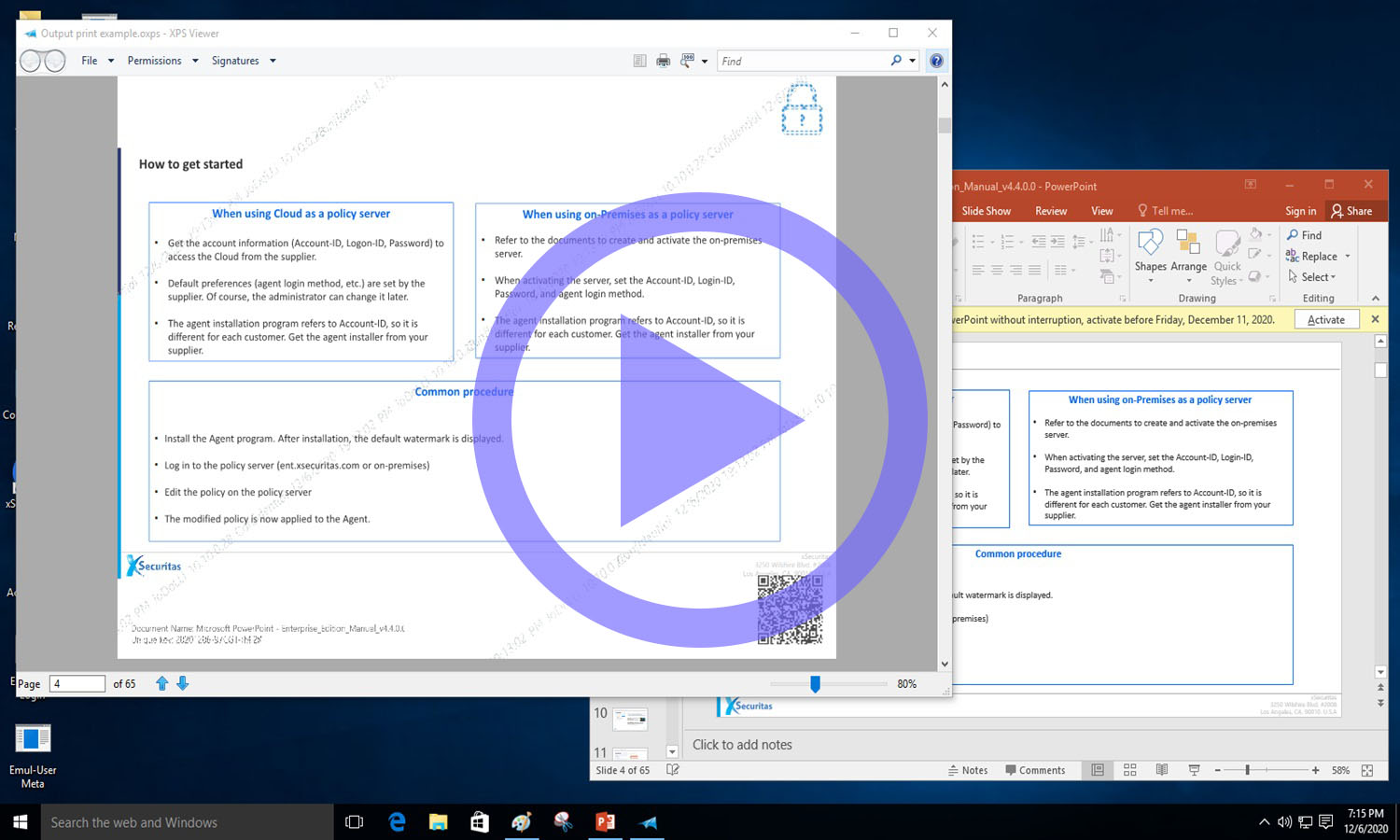

Démarrage rapide du filigrane à l’écran pour les administrateurs

- Guide de démarrage rapide pour le filigrane à l’écran

- Un guide simple montrant comment installer l’agent xSecuritas Screen Watermark

- Démonstration de la configuration et de la gestion des politiques via le serveur de politiques web

- Utile pour les administrateurs débutants

Prévention et surveillance complètes de la capture d’écran

- Protection contre la capture d’écran

- Empêche les utilisateurs de capturer l’ensemble de l’écran

- Bloque la capture des fenêtres d’applications spécifiques

- Si une capture est tentée, l’image peut être stockée sur un serveur ou envoyée par e-mail à un administrateur

- Aide les organisations à prévenir les captures d’écran non autorisées

Filigrane d’impression et journalisation des activités pour une sécurité renforcée des documents

- Filigrane d’impression et journalisation des impressions

- Ajoute automatiquement un filigrane visible aux documents imprimés

- Journalise l’activité d’impression : nom de l’utilisateur, nom du document, imprimante, nombre de pages, horodatage

- Les administrateurs peuvent autoriser ou bloquer l’impression en fonction de l’imprimante, du processus ou du type de document

- Renforce la sécurité des impressions dans les environnements sensibles

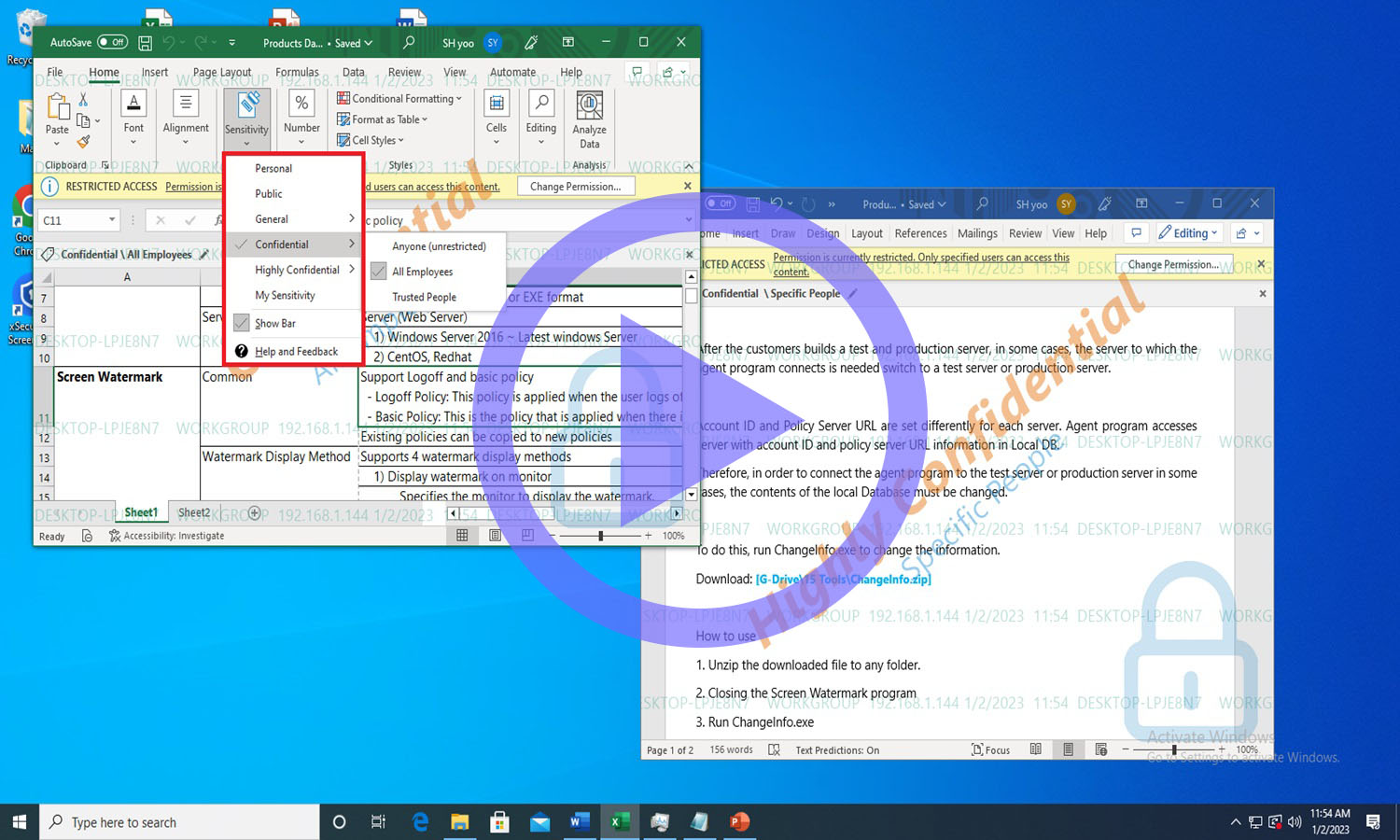

Contrôles de filigrane intégrés aux étiquettes de sensibilité Microsoft

- Intégration des étiquettes de sensibilité Microsoft

- Afficher ou masquer les filigranes en fonction des étiquettes de sensibilité Microsoft (MIP / Classification des données)

- Appliquer les filigranes uniquement aux documents portant des étiquettes spécifiques

- Compatible avec SharePoint, OneDrive et les applications Office 365 basées sur navigateur

- Idéal pour les organisations disposant de politiques de classification des données

Filigrane dynamique conscient de l’environnement pour la sécurité du travail hybride

- Filigrane conscient de l’environnement (Bureau vs Domicile)

- Les filigranes peuvent changer dynamiquement en fonction de : accessibilité réseau ICMP, adresse IP / sous-réseau, connexion locale vs distante

- Aide à différencier l’utilisation des appareils d’entreprise vs externes

- Utile pour la sécurité dans les environnements de travail hybrides

Filigrane adaptatif à l’écran pour les environnements macOS

- Filigrane à l’écran pour macOS

- Compatible avec macOS 10.14 ou version ultérieure

- Afficher ou masquer les filigranes en fonction de l’exécution d’applications spécifiques

- Conçu pour correspondre aux performances et à l’expérience utilisateur de macOS

- Fournit un filigrane cohérent dans les environnements multi-OS

Contrôle d’accès à la webcam basé sur les politiques pour les environnements sécurisés

- Contrôle d’accès à la webcam

- Bloquer ou autoriser l’utilisation de la webcam en fonction des applications, des URL ou des politiques

- Idéal pour prévenir l’utilisation abusive de la webcam ou les fuites de données via les périphériques vidéo

- Utile pour les industries réglementées et les environnements à haute sécurité

Vidéo de filigrane d’écran

Questions fréquemment posées sur xSecuritas Filigrane à l’écran Version Entreprise

Qu’est-ce que xSecuritas Enterprise Screen Watermark et comment cela empêche-t-il les fuites de données basées sur l’écran ?

xSecuritas Enterprise Screen Watermark superpose des watermarks visibles et invisibles avec des métadonnées et bloque les tentatives de capture d’écran ou de prise de vue par caméra, empêchant ainsi les fuites de données non autorisées sur écran dans les environnements Windows, macOS, Linux et VDI.

Quelle quantité de CPU utilise l’Agent xSecuritas Screen Watermark ?

Même avec des configurations de watermark complexes ou à haute densité, l’Agent xSecuritas utilise généralement 0 à 2 % de CPU, ce qui garantit un impact minimal sur les systèmes Windows, macOS et Linux.

La solution prend-elle en charge les watermarks invisibles (forensiques) ?

Oui. xSecuritas intègre un watermark invisible chiffré dans les images capturées, ce qui permet aux administrateurs de remonter jusqu’aux utilisateurs, périphériques et sessions à l’origine de la fuite.

Quels systèmes d’exploitation sont pris en charge par l’Agent ?

Windows 7/SP1+, Windows Server 2008 R2+, macOS 10.14+ et les distributions Linux utilisant glibc 2.17+ (Ubuntu, RedHat, CentOS, Debian, Fedora, OpenSUSE, KDE, etc.).

xSecuritas Screen Watermark fonctionne-t-il dans des environnements VDI, RemoteApp, XenApp, Horizon ou Frame ?

Oui. Les watermarks sont rendus directement dans la session distante, même si le PC local de l’utilisateur n’a pas d’Agent installé.

La solution bloque-t-elle les outils de capture d’écran du système (PrintScreen, Snipping Tool, Win+Shift+S, etc.) ainsi que les applications tierces ?

Oui. L’Agent bloque les API de capture d’écran du système d’exploitation et empêche ou journalise les tentatives de capture provenant d’outils standards ou tiers.

xSecuritas peut-il détecter un comportement suspect de capture d’écran et générer des journaux ?

Oui. Toutes les tentatives de capture d’écran, les captures bloquées et les interactions avec du contenu protégé sont journalisées puis téléversées vers le Policy Server pour analyse.

xSecuritas s’intègre-t-il avec les Microsoft Sensitivity Labels (MIP) ?

Oui. La visibilité et le comportement des watermarks peuvent être contrôlés dynamiquement en fonction des labels Microsoft Information Protection (MIP).

Puis-je afficher des watermarks uniquement pour certaines applications ou certains sites web ?

Oui. Vous pouvez configurer des listes d’autorisation/de blocage (allowlists/denylists) afin que les watermarks n’apparaissent que sur des applications ou URLs sélectionnées.

Screen Watermark prend-il en charge les configurations multi-moniteurs et les écrans ultra-larges ?

Oui. L’Agent détecte automatiquement la configuration des moniteurs, la mise à l’échelle DPI et les changements de disposition pour rendre les watermarks avec précision.

Quelles métadonnées peuvent être affichées dans le watermark ?

Plus de 30 types, notamment l’ID utilisateur, le nom du PC, l’adresse IP/MAC, les attributs AD, la date/heure, l’ID de session, un code QR et le label MIP.

L’Agent continue-t-il d’appliquer les stratégies si le réseau est déconnecté ?

Oui. Un cache local sécurisé garantit que le watermark reste actif hors ligne avec la dernière stratégie utilisée.

Le Policy Server peut-il assigner des stratégies par département, groupe, utilisateur ou plage d’IP ?

Oui. Vous pouvez assigner des stratégies par OU AD, groupe AD, ID utilisateur, domaine, adresse IP ou via des règles de mapping personnalisées.

xSecuritas prend-il en charge les watermarks d’impression et le contrôle d’impression ?

Oui. Filigrane d’impression ajoute des watermarks visibles lors de l’impression, basés sur l’imprimante, l’application, le label de sensibilité ou la stratégie utilisateur.

La solution prend-elle en charge les watermarks de webcam et le blocage de la webcam ?

Oui. Des watermarks peuvent être appliqués aux flux vidéo en direct, et l’accès à la webcam peut être restreint par application ou site web.

Les administrateurs peuvent-ils désinstaller ou désactiver les Agents à distance ?

Oui. Avec les autorisations appropriées, les administrateurs peuvent désinstaller, arrêter ou redémarrer les Agents à distance depuis le Policy Server.

Comment le produit détecte-t-il et bloque-t-il les outils de capture d’écran non autorisés ?

L’Agent intercepte les API Win32, les couches DirectX et les signatures d’outils connus afin de bloquer ou journaliser les tentatives de capture non autorisées.

Le watermark fonctionne-t-il uniquement à l’intérieur des fenêtres RemoteApp sans affecter le bureau local ?

Oui. Les watermarks sont rendus spécifiquement à l’intérieur de la fenêtre de session RemoteApp, sans couvrir le bureau local de l’utilisateur.

La solution fonctionne-t-elle sans connexion Internet ?

Oui. Les déploiements On-Premise permettent un fonctionnement entièrement hors ligne.

Les sous-traitants externes ou utilisateurs temporaires peuvent-ils recevoir des stratégies de watermark différentes ?

Oui. Les stratégies peuvent être appliquées dynamiquement en fonction de l’IP, du groupe AD, du domaine, du type de périphérique ou de la localisation.

Les événements de capture d’écran, d’impression et de webcam sont-ils stockés de manière centralisée pour audit ?

Oui. Tous les événements de sécurité sont téléversés vers le Policy Server et peuvent être recherchés par utilisateur, périphérique, heure ou stratégie.

xSecuritas prend-il en charge une traçabilité forensique avancée ?

Oui. Les watermarks invisibles combinés à la corrélation des journaux permettent une traçabilité complète des fuites d’écran, même lorsque les images sont diffusées en externe.

Les stratégies peuvent-elles être planifiées ou basées sur des plages horaires ?

Oui. Les stratégies peuvent être configurées par heure, département, équipes d’utilisateurs ou plannings de réservation.

Une prévisualisation en temps réel du watermark est-elle disponible ?

Oui. Les administrateurs peuvent prévisualiser l’apparence du watermark directement dans le Policy Server en temps réel.

L’Agent prend-il en charge les mises à jour automatiques ?

Oui. Les Agents Windows, macOS et Linux prennent en charge des mises à jour automatiques sécurisées sans mot de passe.

L’Agent peut-il être déployé via SCCM, Intune, JAMF, GPO, PDQ ou des outils MDM ?

Oui. Tous les principaux frameworks de déploiement d’entreprise sont pris en charge.

L’Agent prend-il en charge un mode caché/stealth ?

Oui. L’icône de la zone de notification peut être masquée et l’Agent peut fonctionner en mode anti-altération.

Comment le Policy Server communique-t-il avec les Agents ?

Les Agents récupèrent en toute sécurité les dernières stratégies depuis le serveur et téléversent les journaux par lots via des canaux de communication chiffrés.

La solution prend-elle en charge des environnements multi-stratégies et multi-tenant ?

Oui. Plusieurs stratégies peuvent être créées et automatiquement mappées à des organisations, départements ou groupes d’utilisateurs.

Le watermark nécessite-t-il une modification de nos applications ?

Non. Le rendu du watermark fonctionne indépendamment du code applicatif et ne nécessite aucune modification.

Le Policy Server et le serveur de base de données doivent-ils fonctionner sur la même machine ?

Ils peuvent fonctionner sur le même serveur pour des déploiements de petite ou moyenne taille. Pour des environnements de plus de 1 000 utilisateurs, il est recommandé de séparer le Policy Server et le serveur de base de données pour des performances et une évolutivité optimales.

Quels systèmes de base de données sont pris en charge par les produits xSecuritas ?

Les solutions xSecuritas prennent en charge MariaDB et Microsoft SQL Server (MS-SQL) en tant que bases de données principales pour le Policy Server et le système de journaux, toutes deux entièrement compatibles avec des déploiements haute disponibilité (HA) et des environnements d’entreprise à grande échelle.

xSecuritas prend-il en charge la haute disponibilité (HA) pour les environnements d’entreprise ?

Oui. Le serveur de base de données (MariaDB / MS-SQL) et le Policy Server web peuvent être entièrement configurés en mode haute disponibilité (HA) pour des environnements critiques.

Comment xSecuritas gère-t-il les problèmes ou incidents signalés pendant l’exploitation du produit ?

Tous les problèmes signalés sont traités avec la plus haute priorité. La plupart sont analysés et corrigés dans un délai de 1 à 2 jours ouvrables. Pour les cas plus complexes nécessitant plus de temps, xSecuritas fournit une date de résolution estimée et des mises à jour de progression continues jusqu’à la résolution complète du problème.

xSecuritas est-il certifié pour des normes de conformité telles que ISO et SOC2 ?

Oui. xSecuritas est certifié ISO 27001:2022 et SOC 2 Type II.